Методическое пособие по практике «компьютерные сети и средства информатизации»

Содержание

- 1 Тема1.1 Обжатие витой пары. Организация проводной локальной вычислительной сети. Организация беспроводной локальной вычислительной сети.

- 2 Тема 1.2 Установка операционных систем Microsoft Windows, GNU Linux.

- 3 Тема 1.3 Настройка маршрутизации в локальной и глобальной сетях

- 4 Тема 1.4 Организация VPN соединения

- 5 Тема 1.5 Установка и настройка сервера LAMP(Linux Apache Mysql Php).

- 6 Дополнительная информация

- 7 Литературные источники

Тема1.1 Обжатие витой пары. Организация проводной локальной вычислительной сети. Организация беспроводной локальной вычислительной сети.

Монтаж разъема RJ45

Теоретическая часть

Сети на базе Ethernet бывают трех видов. Ниже представлена их сводная таблица:

На сегодняшний день, наиболее распространенной из этих технологий является Fast Ethernet, т.к. простая Ethernet уже не удовлетворяет потребностей большинства потребителей, а Gigabit Ethernet еще достаточно дорога для ее широкого применения, хотя и начинает постепенно вытеснять своих предшественниц. Поэтому мы с вами будем строить сеть на основе Fast Ethernet с использованием двух витых пар из кабеля UTP Cat.5. К тому же, как показывает практика, при использовании данного типа кабеля возможна работа и простой Ethernet, что может пригодиться при наличии некоторого количества старых устройств.

Портами MDI (Рис. 1.1) оснащено большинство сетевых адаптеров и прочих устройств. Портами MDI-X оснащаются такие устройства, как коммутаторы, специально для того, чтобы при подключении к ним какого-либо устройства можно было бы обжать витую пару с обеих сторон одинаково, без перекрещивания пар внутри кабеля. Многие коммутаторы соединяются между собой простым кабелем без перекрещивания через специальные порты, называемые UpLink'ами. Другой способ подключения - это порты, которые могут работать и как порт MDI-X, и как порт MDI, в зависимости от положения специального переключателя или кнопки.

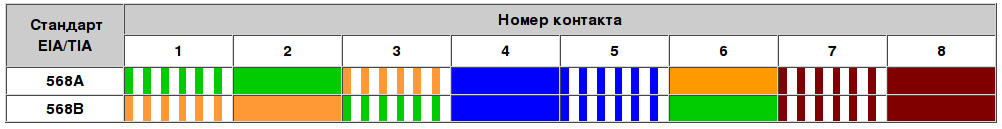

Теперь нам надо разобраться, какой проводок кабеля должен подходить к тому или иному контакту в разъеме RJ45 (Рис. 1.2). Для этого условимся, что мы строим сеть по спецификации 100Base-TX, т.е. с использованием двух пар из четырех возможных (см. таблицу выше). Существует два стандарта: EIA/TIA-568A (Рис. 1.4) и EIA/TIA-568B (Рис. 1.5), в соответствии с которыми и определяется расположение проводов в разъемах (Рис. 1.3):

Практическая часть

Общая последовательность монтажа разъёма RJ-45 выглядит следующим образом:

1. Снимите внешнюю изоляцию с витой пары примерно на 1.2 сантиметра 2. Расплетите пары, распрямите их 3. Распределите цвета в порядке их следования 4. Выровняйте проводники, расставленные по порядку 5. Вставьте проводники в коннектор RJ-45 6. Вставьте коннектор в устройство для обжима коннектора (Рис. 1.6) 7. Надавите на устройство чтобы контакты коннектора зажали проводники внутри него 8. Установите готовый провод в устройство для тестирования 9. Протестируйте работоспособность сделанного кабеля

Монтаж сетевых розеток

Теоретическая часть

Сетевые розетки (Рис. 1.7) под витую пару представляют собой пластмассовый короб со съемной крышкой, в верхней части которого смонтирована ответная часть разъема RJ-45, оснащенная восемью подпружиненными контактами, а также имеется то или иное приспособление для подключения проводников сетевого кабеля. Обычно розетка имеет либо специальный клеящий слой, либо отверстия под винты для крепления ее к стене. Если развернуть розетку разъемом к себе таким образом, чтобы контакты оказались внизу, то номера контактов отсчитываются с 1 по 8 справа налево

Так же, как и сам кабель витая пара, сетевые розетки различаются по категориям, наиболее распространенными из которых являются категория 3 и категория 5. В сетевых розетках категории 3 проводники витой пары обычно крепятся к контактным площадкам с помощью винтов, что не обеспечивает требуемой надежности соединения. Для монтажа кабеля в таких розетках проводники витой пары необходимо расплести на необходимую длину, освободить от изоляции и, вставив в соответствующие контакты, зафиксировать прижимными винтами. При этом необходимо следить за тем, чтобы длина расплетенных проводников была не слишком большой, в противном случае между ними могут возникнуть паразитные наводки. Определить, какой провод витой пары должен идти к каждому из прижимных винтов, можно по номерам контактов разъема розетки: в целом схема подключения проводников должна соответствовать выбранной вами схеме заделки кабеля.

В более современных розетках категории 5 проводники витой пары просто вставляются в щели специальных контактных площадок, расположенных под углом в 90° к плоскости разъема RJ-45. При этом удаления защитного слоя с проводников не требуется: щели оснащены специальной режущей кромкой, которая сама прекрасно снимает с них изоляцию. Для надежной фиксации проводников в контактах розетки существует специальный инструмент, позволяющий поместить провод на максимальную глубину, однако в большинстве случаев можно прекрасно обойтись обыкновенным пинцетом и отверткой. Все контакты в розетках категории 5, как правило, пронумерованы, поэтому никаких проблем с разводкой кабеля возникнуть не должно.

Практическая часть

Общая последовательность монтажа сетевых розеток RJ-45 выглядит следующим образом.

1. Снимите крышку розетки, либо надавив на нее сбоку, либо поддев края крышки отверткой (в зависимости от устройства замка крышки). 2. Закрепите розетку на стене вблизи рабочего места либо на фиксирующих винтах, либо на клею. 3. Освободите от наружной изоляции оконечность идущего от розетки к концентратору кабеля витая пара на требуемую глубину и аккуратно расплетите проводники 4. Присоедините проводники к контактам розетки согласно выбранной вами схеме заделки кабеля. 5. Закройте крышку розетки. 6. На противоположном от розетки конце кабеля витая пара смонтируйте разъем RJ-45, соблюдая выбранную вами схему заделки. 7. Проложите кабель до места крепления концентратора, фиксируя его через равные промежутки на плинтусе или на стене специальными крепежными скобами (их можно приобрести в любом магазине строительных товаров). 8. Подключите разъем RJ-45 в соответствующий порт концентратора.

Организация простой сети

Теоретическая часть

Практическая часть

Организация взаимодействия сетей посредством основного шлюза. Форвардинг

Теоретическая часть

Практическая часть

Организация сложной структуры сети

Теоретическая часть

Практическая часть

Настройка параметров Wi-Fi сети

Теоретическая часть

В контексте проведения практической работы по данной теме используется программное обеспечение Apple.

- Для того, чтобы настроить локальную сеть в Mac OS X, достаточно знать ее реквизиты и ввести их в пульте "Network" панели управления. Красными маркерами отображаются неактивные подключения, а зелеными - активные. С помощью списка Show можно настроить сеть на основе Bluetooth, обычного ethernet подключения, соединения с помощью FireWire, а также Wi-Fi соединения, которое в Mac OS X носит название "AirPort".

Очень удобной особенностью Mac OS X являются сетевые локации (Locations). Локации - это пакеты различных сетевых настроек. К примеру, если вы подключены дома и на работе в разные локальные сети, то чтобы не настраивать заново все параметры сети для каждого места, достаточно создать несколько локаций, например, "Дом", "Работа" и т.п., и просто переключаться между ними.

Помимо этого, система прежде всего попытается без вашей помощи настроить сеть, например, с помощью DHCP-сервера. При этом могут возникнуть несколько проблем. Первая заключается в том, что DHCP не сможет правильно определить параметры и тогда, зная все реквизиты, проще будет воспользоваться режимом Manual. Вторая проблема - это IP адрес. При успешном конфигурировании сетевого подключения с помощью DHCP система просто займет свободный IP-адрес. Но если в локальной сети есть привязка по IP, к примеру, каждый из сотрудников вашей фирмы имеет свой адрес, то вы таким образом можете занять чужой адрес и в случае подключения другого компьютера с таким же адресом возникнет конфликт IP адресов.

Поэтому, имея статический IP, лучше воспользоваться вариантом настройки ручного ввода, который позволит вам вручную ввести IP адрес, а также адреса DNS серверов. Также можно использовать "Using DHCP with manual address", который также позволяет вводить IP адрес в ручную.

В разделе Конфигурации сетевых портов (Network Port Configurations) можно включать и отключать конкрентные сетевые интерфейсы (Bluetoth, WiFi, Ethernet) Также там возможно создать несколько подключений по одному интерфейсу (кроме AirPort).

В локальной сети для подключения к общим ресурсам достаточно воспользоваться командой Go > Connect to Server... в меню Finder или же сочетанием клавиш Command+K с клавиатуры. При этом рекомендуется вводить адрес сервера в следующем формате: <название протокола>://<IP адрес, либо имя компьютера в сети>. Протокол доступа к общим ресурсам Windows называется smb. Таким образом, для того, чтобы подключиться к общему ресурсу, расположенному на компьютере Windows, достаточно ввести имя компьютера в сети с именем протокола smb. К примеру, чтобы подключиться к компьютеру в локальной сети, который носит имя sky-shadow в локальной сети, достаточно ввести smb://sky-shadow в окне Connect to Server. После этого появится окно ввода имени пользователя, пароля и домена. Если ресурс открыт для всех по умолчанию, то просто нажмите enter, не заполняя эти поля. Стандартным для Mac OS X является протокол доступа afp. Его она и использует по умолчанию, то есть для подключения к компьютеру Mac достаточно просто вписать его имя или адрес без названия протокола. Также существуют протоколы, такие как ftp, ssh (sftp), протокол http предназначен для веб страниц, но и его можно использовать в некоторых случаях.

В Mac OS X очень удобно организован способ подключения к Wi-Fi сетям. Для быстрого подключения к сети просто включите AirPort, а затем выберите нужную сеть. Если сеть имеет шифрование, то, скорее всего, для доступа к ней вам потребуется пароль. Остальные настройки идентичны настройке Ethernet.

Практическая часть

1. Запустить сетевые настройки 2. Просмотреть активные и не активные сетевые интерфейсы 3. Настроить указанную преподавателем WiFi сеть с динамическим IP 4. Командами ifconfig и ping проверить сеть 5. Настроить WiFi сеть со статическим IP адресом указанным преподавателем 6. Командами ifconfig и ping проверить сеть 7. Отключить WiFi 8. Подключиться к выданным преподавателем маршрутизаторам, настроить проводную сеть со своими настройками и нескольками конфигурациями (разные подсети, одна подсеть, dhcp) 9. Проверить возможности сети с выданными преподавателем Bluetoth модулями 10.Отключить Ethernet, Bluetoth; Включить WiFi к указанной сети с DHCP, настроить прокси сервер для http (192.168.10.1:3128) 11.Сделать пометки для составления отчета по теме

Тема 1.2 Установка операционных систем Microsoft Windows, GNU Linux.

Файловые системы. Форматирование жесткого диска.

Используемые файловые системы для операционных систем:

Для MS Windows - NTFS, FAT32 (не рекомендуется)

Для GNU/Linux - swap, ext2, ext3, ext4, razerfs, jfs

Установка операционной системы Microsoft Windows

- Настроить BIOS на загрузку с CD привода

- Вставить загрузочный CD в привод компьютера

- Загрузиться и следовать подсказкам установщика Windows

Установка операционной системы GNU\Linux

- Настроить BIOS на загрузку с CD привода

- Вставить загрузочный Live-CD в привод компьютера

- Загрузиться выбрав режим "Загрузка без установки на жесткий диск"

- Запустить установку, нажав на рабочем столе соответствующий ярлык

- Следовать подсказкам системы

Установка и настройка загрузчика GRUB

Для установки или восстановления загрузчика GRUB необходимо:

- загрузиться с Live-CD

- определить при помощи команды

fdisk -l

раздел, на которой находится искомая операционная система

- создать временный каталог для монтирования файловой системы той операционной системы, загрузчик которой планируется установить/восстановить. Это можно сделать командой

mkdir <имя_каталога>

- смонтировать раздел жесткого диска в созданную папку. Это можно сделать командой

mount <имя_устройства(раздела)> <имя_каталога>

например,

mount /dev/sda2 /media/myfolder

- установить/восстановить загрузчик используя команду

grub-install /dev/sda --root-directory=/media/myfolder [--recheck] [-no-floppy]

где:

- /dev/sda - имя жесткого диска, в MBR (Master Boot Record) которого устанавливается загрузчик;

- /media/myfolder - каталог, в который смонтирован тот, раздел, с которого планируется загружать систему устанавливаемым загрузчиком;

- необязательные параметры [--recheck] и [-no-floppy] применяются при использовании нескольких жестких дисков в компьютере и для экономии времени на поиск загрузчика на floppy-дисководе соответственно.

Некоторые параметры конфигурационного файла /boot/grub/menu.lst загрузчика GRUB.

timeout 3 - задержка перед загрузкой операционной системы по умолчанию

hiddenmenu - параметр, позволяющий скрыть меню загрузчика

color cyan/blue или white/blue - параметры, позволяющие изменить цвета фона и текста в меню загрузчика

title Windows 95/98/NT/2000 - параметры для загрузки операционных систем Microsoft Windows root (hd0,0) makeactive chainloader +1

title Linux - параметры для загрузки операционных систем GNU Linux root (hd0,1) kernel /vmlinuz root=/dev/hda2 ro

Тема 1.3 Настройка маршрутизации в локальной и глобальной сетях

Теоретическая часть

Моделирование сетей internet и intranet (локальная сеть)

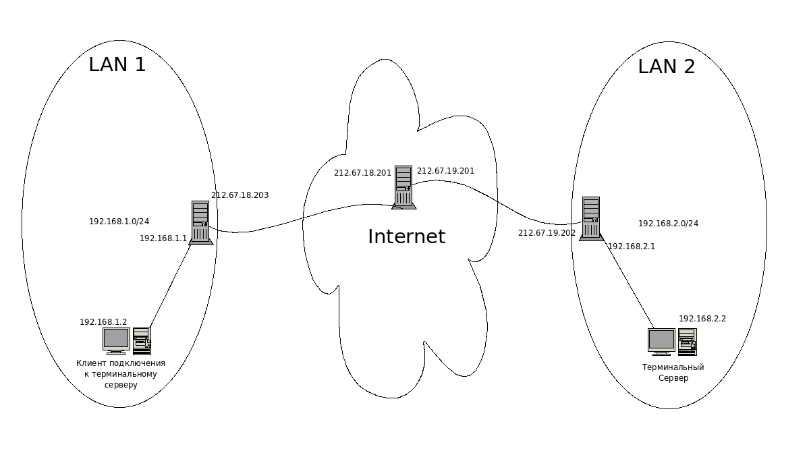

Смоделируем информационную сеть, состоящую из пяти компьютеров, один из которых будет являться интернет сервером, два из оставшихся - серверами локальных сетей организаций, между которыми моделируется VPN канал, два оставшихся - обычными сетевыми компьютерами в одной и другой организациях.

Настройка маршрутизации в смоделированной сети

Как видно из модели, на трех компьютерах из пяти имеется по два физических сетевых интерфейса. На различных сетевых интерфейсах выставлены различные ip-адреса. Таким образом сетевые интерфейсы, имеющие различные ip-адреса находятся в различных подсетях. По умолчанию маршрутизация возможна только в рамках одной подсети. Чтобы организовать маршрутизацию пакетов через оба сетевых интерфейса необходимо сделать пять вещей:

1. В файл /proc/sys/net/ipv4/ip_forward записать "1".

echo 1 > /proc/sys/net/ipv4/ip_forward

2. Раскоментировать (убрать знак # перед началом) строчку net.ipv4.ip_forward=1 в файле /etc/sysctl.conf

nano /etc/sysctl.conf найти строчку #net.ipv4.ip_forward=1 и убрать знак # в её начале сохранить используя сочетания клавиш Ctrl+O выйти в консоль используя сочетания клавиш Ctrl+X

3. Выполнить команду

sudo sysctl -p

4. выполнить команду

iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -d ! 192.168.0.0/16 -j MASQUERADE

Замечание: Для просмотра содержимого таблицы nat используется команда iptables -t nat -nvL, для очистки правил из таблицы nat используется команда iptables -t nat -F.

5. настроить шлюзы на серверах и клиентах локальных сетей LAN 1 и LAN 2. Для компьютеров-серверов локальных сетей шлюзами будут являться адреса сетевых интерфейсов интернет-сервера соответственно (см. рисунок выше)

Для нашей модели сети вышеописанные действия нужно сделать для двух компьютеров - серверов локальных сетей LAN 1 и LAN 2. В результате компьютеры, подключенные к одному физическому интерфейсу (находящемуся в одной подсети) "увидят" компьютеры из другой подсети (с другого сетевого интерфейса). Это можно легко проверить, например, на компьютере из сети LAN1 выполнив команду

ping 212.67.18.201

то есть находясь в подсети 192.168.1.0 пропинговать интернет сервер, находящийся в подсети 212.67.18.0 через два сетевых интерфейса с адресами 192.168.1.1 и 212.67.18.201

Практическая часть

Тема 1.4 Организация VPN соединения

Формирование ключей

Теоретическая часть

В данной практической работе будем создавать защищенное VPN соединение с использованием шифрования OpenSSL Для настройки защищенного канала VPN с OpenSSL требуется создать несколько наборов ключей:

- Для сервера

- ca.crt - открытый ключ центра сертификации (должен присутствовать на клиентах и сервере)

- server.crt - открытый ключ сервера

- server.key - закрытый ключ сервера

- dh1024.pem - ключ Диффи-Хельмана

- Для клиента

- ca.crt

- client.crt - открытый ключ клиента

- client.key - закрытый ключ клиента

Синхронизируем время с сервером времени на клиенте и сервере

ntpdate 192.168.10.1

Практическая часть

Для начала работы по формированию ключей установим пакет openvpn. Это можно сделать из консоли, набрав с привилегиями суперпользователя команду

aptitude install openvpn

либо воспользоваться графическим менеджером пакетов.

Теперь следует из консоли перейти в каталог

/usr/share/doc/openvpn/examples/easy-rsa/2.0/

Для упрощения процесса создания ключей в файле vars текущего каталога хранятся параметры по умолчанию, предлагаемые во время генерации ключей. Откроем файл vars из суперпользовательской консоли командой

nano vars

Отредактируем последние шесть параметров этого файла, например, так:

export KEY_COUNTRY="RU" export KEY_PROVINCE="NNOV" export KEY_CITY="NizhnyNovgorod" export KEY_ORG="nntc" export KEY_EMAIL="nntc@nntcmail.com"

Сохраним файл - Ctrl+O. Выйдем из редактора nano - Ctrl+X

Теперь загрузим значения переменных в системное окружение. Для этого выполним команду:

source ./vars

и сделаем очистку сервера авторизации:

./clean-all

Теперь можно приступить к созданию ключей. Начнем с ключа ca.key, который будет одинаков как для клиента, так и для сервера.

Формирование ключей для центра сертификации (ca.key)

Ключ ca.key создается командой ./build-ca

./build-ca в результатев директории keys будут созданы ключи ca.key - закрытый и ca.crt - открытый.

Формирование открытых и закрытых ключей (*.key и *.crt)

Открытые и закрытые ключи для сервера и клиента создаются командами ./build-key и ./build-key-server соответственно.

Создадим открытый и закрытый ключи для сервера:

./build-key-server server в результате в директории keys будут созданы два ключа: server.key - закрытый и server.crt - открытый.

Создадим открытый и закрытый ключи для клиента:

./build-key client в результате в директории keys будут созданы два ключа: client.key - закрытый и client.crt - открытый.

Формирование ключа Дифи-Хельмана

Ключ Дифи-Хельмана создается командой ./build-dh. Ключ хранится только на сервере.

Создадим ключ Дифи-Хельмана:

./build-dh в результате будет создан ключ dh1024.pem.

Настройка сервера

Теоретическая часть

Для настройки сервера необходимо перейти в каталог

cd /etc/openvpn/

и сконфигурировать файл server.conf. Под конфигурацией файла понимается настройка портов, протоколов, путей до созданных выше ключей и еще многих параметров. По умолчанию данный файл отсутствует в каталоге. Его заготовку нужно туда скопировать из папки

/usr/share/doc/openvpn/examples/sample-config-files

Также необходимо скопировать созданные ключи для сервера (ca.crt, server.crt, server.key, dh1024.pem) из каталога

/usr/share/doc/openvpn/examples/easy-rsa/2.0/keys/

в любой каталог по желанию. Обычно это каталог /etc/openvpn/keys.

Практическая часть

Скопировать ключи можно выполнив команды:

cd /usr/share/doc/openvpn/examples/easy-rsa/2.0/keys/ cp ca.crt server.crt server.key dh1024.pem /etc/openvpn/keys/

Скопировать заархивированную заготовку файла из папки с примерами в нужную директорию и разархивировать его можно командами

cp /usr/share/doc/openvpn/examples/sample-config-files/server.conf.gz /etc/openvpn/server.conf.gz - копируем архив из каталога в каталог cd /etc/openvpn/ - переходим в каталог, в который скопировали архив gunzip server.conf.gz - разархивируем файл

Откроем файл для редактирования. Для этого нужно из консоли в режиме суперпользователя находясь в каталоге /etc/openvpn/ выполнить команду

nano server.conf

В файле необходимо сконфигурировать ряд параметров:

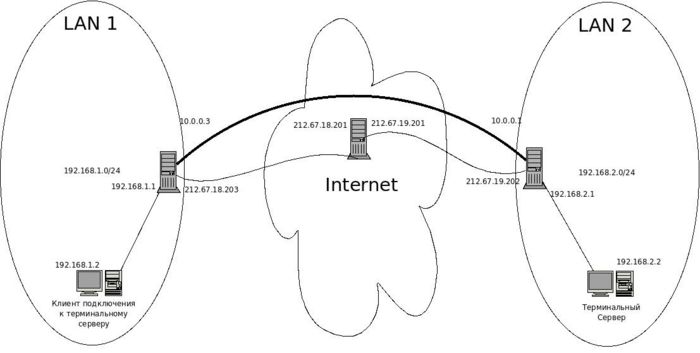

port 1194 proto udp dev tun ca /etc/openvpn/keys/ca.crt cert /etc/openvpn/keys/server.crt key /etc/openvpn/keys/server.key dh /etc/openvpn/keys/dh1024.pem server 10.0.0.0 255.255.255.0 ifconfig-pool-persist ipp.txt - запоминать клиентов push "route 192.168.2.0 255.255.255.0" - сеть "за" сервером route 192.168.1.0 255.255.255.0 client-config-dir ccd - директория, в которой хранятся настройки маршрутизации для сетей, находящихся "за" клиентом comp-lzo - сжимать трафик, если возможно

Сохранить файл - Ctrl+O. Выйти из nano - Ctrl+X.

Теперь создадим директорию ccd в которой будут храниться настройки маршрутизации клиента - в файле, название которого совпадает с названием клиента - client.

mkdir ccd - создаем директорию ccd cd ccd - переходим в созданную директорию nano client - открываем пока несуществующий файл client тем самым создав его.

Запишем в открытый файл строчку

iroute 192.168.1.0 255.255.255.0

Сохранить файл - Ctrl+O. Выйти из nano - Ctrl+X.

Все готово! Осталось перезапустить сервис VPN. Это делается командой

/etc/init.d/openvpn restart

Подтверждением правильной настройки серверной части VPN может служить новый сетевой интерфейс, появившийся в списке сетевых интерфейсов компьютера. Для просмотра сетевых интерфейсов компьютера выполним команду

ifconfig

Получим следующий дополнительный сетевой интерфейс:

tun0 Link encap:UNSPEC HWaddr 00-00-00-00-00-00-00-00-00-00-00-00-00-00-00-00

inet addr:10.0.0.1 P-t-P:10.0.0.2 Mask:255.255.255.255

ВВЕРХ POINTOPOINT RUNNING NOARP MULTICAST MTU:1500 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:0 errors:0 dropped:0 overruns:0 carrier:0

коллизии:0 txqueuelen:100

RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)

Настройка сервера окончена. Приступим к настройке клиента.

Настройка клиента

Теоретическая часть

Для настройки клиента необходимо перейти в каталог

cd /etc/openvpn/

и сконфигурировать файл client.conf. Под конфигурацией файла понимается настройка портов, протоколов, путей до ключей и еще многих параметров. По умолчанию данный файл отсутствует в каталоге. Его заготовку нужно туда скопировать из папки

/usr/share/doc/openvpn/examples/sample-config-files

Также необходимо скопировать общий для клиента и сервера и созданные для клиента ключи (ca.crt(общий для сервера и клиента), client.crt, client.key) из каталога

/usr/share/doc/openvpn/examples/easy-rsa/2.0/keys/

на сервере в каталог

/etc/openvpn/keys

на клиенте

Для этого необходимо создать архив, содержащий данные ключи с сохранением прав на каждый из ключей

Практическая часть

Для наcтройки клиента установим пакет openvpn. Это можно сделать из консоли, набрав с привилегиями суперпользователя команду

aptitude install openvpn

либо воспользоваться графическим менеджером пакетов.

Теперь нужно скопировать с сервера созданные ключи - ключи ca.crt, client.key, client.crt в каталог /etc/openvpn/keys/ (если такого каталога нет - необходимо создать его)

Для этого на сервере:

1. Переходим в папку с ключами

cd /usr/share/doc/openvpn/examples/easy-rsa/2.0/

2. Создаем архив с ключами для клиента с сохранением прав на файлы

tar -cpf <путь до файла>/<имя файла>.tar ca.crt client.key client.crt

3. Переносим созданный архив на клиентский ПК посредством любого носителя информации, например flash-накопителя

На клиенте:

1. Создаем папку для ключей

mkdir /etc/openvpn/keys

2. Скопируем туда архив с ключами для клиента

cp <путь до файла>/<имя файла>.tar /etc/openvpn/keys

3. Разархивируем содержимое архива в папку /etc/openvpn/keys

cd /etc/openvpn/keys - переходим в каталог tar -xpf <имя файла>.tar

4. Проверяем наличие ключей ca.crt client.key client.crt в папке /etc/openvpn/keys

Ключи скопированы. Время настраивать конфигурационный файл client.conf

Скопировать заархивированную заготовку файла из папки с примерами в нужную директорию и разархивировать его командами

cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf /etc/openvpn/client.conf - копируем файл из каталога в каталог

Откроем файл для редактирования. Для этого нужно из консоли в режиме суперпользователя находясь в каталоге /etc/openvpn/ выполнить команду

nano client.conf

В файле необходимо сконфигурировать ряд параметров:

client - роль proto udp - использовать протокол udp (идентично настройке сервера) dev tun - использовать тип интерфейса tun (идентично настройке сервера) remote 212.67.19.202 1194 - ip адрес VPN сервера и порт для подключения resolv-retry infinite - количество попыток подключения (infinite - бесконечно) nobind - использовать случайный исходящий порт persist-key - требовать проверку ключа persist-tun - требовать создания интерфейса tun ca /etc/openvpn/keys/ca.crt cert /etc/openvpn/keys/client.crt key /etc/openvpn/keys/client.key - пути к ключам comp-lzo - сжимать трафик, если возможно verb 3 -

Сохранить файл - Ctrl+O. Выйти из nano - Ctrl+X.

Все готово! Осталось перезапустить сервис VPN. Это делается командой

/etc/init.d/openvpn restart

Тема 1.5 Установка и настройка сервера LAMP(Linux Apache Mysql Php).

Технология Клиент-Сервер

Клиент-сервер — сетевая архитектура, в которой устройства являются либо клиентами, либо серверами. Клиентом (front end) является запрашивающая машина (обычно ПК), сервером (back end) — машина, которая отвечает на запрос. Оба термина (клиент и сервер) могут применяться как к физическим устройствам, так и к программному обеспечению.

Сервер можно обозначить как программы, работающие на компьютере. Программа состоит из двух частей – клиента и сервера. Сервер работает в фоновом режиме и ждет запроса от клиента. Получив такой запрос, сервер выполняет специальные действия. Закончив обработку запроса, сервер «замолкает», пока его помощь не понадобится снова. Возможен вариант, когда одна и та же программа выступает и как клиент и как сервер. Ничего страшного, тогда две части программы клиентская и серверная) - просто не вынесены в отдельные файлы, а существуют внутри одного исполняемого модуля. Cервер – это техническое решение, которое предоставляет множеству компьютеров доступ к файлам, данным, ресурсам принтеров и факсов. Сервер оптимизирован для оказания услуг другим компьютерам, или «клиентам». Клиентами могут быть компьютеры, а также принтеры, факсы и другие устройства, подключенные к серверу. Вместе сервер и его клиенты образуют клиент-серверную сеть.

Виды серверов

Файловые серверы

Предприятие, которое работает с большим количеством документов, может использовать файловый сервер для их размещения в централизованном хранилище, создав подобие библиотеки документов. При необходимости пользователи получают файл полностью с файлового сервера, работают с ним локально на своем компьютере, а затем отправляют его обратно.

Сервер печати

Как можно догадаться, сервер печати предоставляет доступ к одному или нескольким принтерам. Иногда один и тот же сервер работает и как файловый сервер, и как сервер печати.

Серверы приложений

Как и файловый, сервер приложений является хранилищем информации. Например, на нем могут храниться базы данных. Но, в отличие от файлового, сервер приложений может обрабатывать данные с целью выдачи только той информации, которую запрашивает пользователь / клиент.

Почтовые серверы

Почтовый сервер работает как сетевое почтовое отделение. Он хранит и обрабатывает сообщения, доставляет сообщения электронной почты на клиентские компьютеры или предоставляет их удаленным пользователям в удобное для них время.

Также существуют WEB-серверы, FAX-серверы, серверы связи, резервные серверы и другие.

WEB-сервер

Определение

WEB-сервер - это сервер, принимающий HTTP-запросы от клиентов, обычно веб-браузеров(обозревателей), и выдающий им HTTP-ответы, обычно вместе с HTML-страницей, изображением, файлом, медиа-потоком или другими данными. Веб-сервером называют как программное обеспечение, выполняющее функции веб-сервера, так и компьютер, на котором это программное обеспечение работает, то есть по-другому это программа, устанавливаемая на сервер, и обслуживающая посетителей веб-сайта. Она принимает запросы от удалённых пользователей и выдаёт в ответ соответствующие «странички» сайта. Клиенты получают доступ к веб-серверу по URL адресу нужной им WEB-страницы или другого ресурса.

Apache

Рассмотрим наиболее распространенный веб-сервер Apache наиболее часто использующийся в Unix-подобных системах:

Apache HTTP-сервер — свободный веб-сервер. С апреля 1996 это самый популярный HTTP-сервер в Интернете. Основными достоинствами Apache считаются надёжность и гибкость конфигурации. Он позволяет подключать внешние модули для предоставления данных, использовать СУБД для аутентификаци пользователей, модифицировать сообщения об ошибках и т.д. Поддерживает протокол IPv6. Недостатком наиболее часто называется отсутствие удобного стандартного интерфейса для администратора.

Установка WEB-сервера в ОС Linux

Подключение репозитория с сервера колледжа

Для подключения репозитория необходимо отредактировать файл

/etc/apt/sources.list

В нашем случае в файл добавляются 4 строчки

Для дистрибутива - Ubuntu lucid (10.04)

deb ftp://repo/repositories/lucid lucid main restricted universe multiverse deb ftp://repo/repositories/lucid lucid-security main restricted universe multiverse deb ftp://repo/repositories/lucid lucid-updates main restricted universe multiverse deb ftp://repo/repositories/lucid lucid-backports main restricted universe multiverse #deb ftp://192.168.10.250/repositories/lucid lucid main restricted universe multiverse #deb ftp://192.168.10.250/repositories/lucid lucid-security main restricted universe multiverse #deb ftp://192.168.10.250/repositories/lucid lucid-updates main restricted universe multiverse #deb ftp://192.168.10.250/repositories/lucid lucid-backports main restricted universe multiverse

Для дистрибутива - Ubuntu Karmic (9.10)

deb ftp://repo/repositories/karmic karmic main restricted universe multiverse deb ftp://repo/repositories/karmic karmic-security main restricted universe multiverse deb ftp://repo/repositories/karmic karmic-updates main restricted universe multiverse deb ftp://repo/repositories/karmic karmic-backports main restricted universe multiverse #deb ftp://192.168.10.250/repositories/karmic karmic main restricted universe multiverse #deb ftp://192.168.10.250/repositories/karmic karmic-security main restricted universe multiverse #deb ftp://192.168.10.250/repositories/karmic karmic-updates main restricted universe multiverse #deb ftp://192.168.10.250/repositories/karmic karmic-backports main restricted universe multiverse

Для дистрибутива - Ubuntu Jaunty (9.04)

deb ftp://repo/repositories/jaunty jaunty main restricted universe multiverse deb ftp://repo/repositories/jaunty jaunty-security main restricted universe multiverse deb ftp://repo/repositories/jaunty jaunty-updates main restricted universe multiverse deb ftp://repo/repositories/jaunty jaunty-backports main restricted universe multiverse #deb ftp://192.168.10.250/repositories/jaunty jaunty main restricted universe multiverse #deb ftp://192.168.10.250/repositories/jaunty jaunty-security main restricted universe multiverse #deb ftp://192.168.10.250/repositories/jaunty jaunty-updates main restricted universe multiverse #deb ftp://192.168.10.250/repositories/jaunty jaunty-backports main restricted universe multiverse

Для дистрибутива - Ubuntu Hardy (8.04)

deb ftp://repo/repositories/hardy hardy main restricted universe multiverse deb ftp://repo/repositories/hardy hardy-security main restricted universe multiverse deb ftp://repo/repositories/hardy hardy-updates main restricted universe multiverse deb ftp://repo/repositories/hardy hardy-backports main restricted universe multiverse

#deb ftp://192.168.10.250/repositories/hardy hardy main restricted universe multiverse #deb ftp://192.168.10.250/repositories/hardy hardy-security main restricted universe multiverse #deb ftp://192.168.10.250/repositories/hardy hardy-updates main restricted universe multiverse #deb ftp://192.168.10.250/repositories/hardy hardy-backports main restricted universe multiverse

Для дистрибутива - Ubuntu Intrepid (8.10)

deb ftp://repo/repositories/intrepid intrepid main restricted universe multiverse deb ftp://repo/repositories/intrepid intrepid-security main restricted universe multiverse deb ftp://repo/repositories/intrepid intrepid-updates main restricted universe multiverse deb ftp://repo/repositories/intrepid intrepid-backports main restricted universe multiverse

#deb ftp://192.168.10.250/repositories/intrepid intrepid main restricted universe multiverse #deb ftp://192.168.10.250/repositories/intrepid intrepid-security main restricted universe multiverse #deb ftp://192.168.10.250/repositories/intrepid intrepid-updates main restricted universe multiverse #deb ftp://192.168.10.250/repositories/intrepid intrepid-backports main restricted universe multiverse

Остальные можно удалить, либо закоментировать - поставить в начале знак #

При предоставлении WEB сервиса для работы интертет-сайтов только одного WEB-сервера бывает недостаточно. Обычно используется набор (комплекс) серверного программного обеспечения, например так называемый LAMP-сервер.

LAMP — акроним, обозначающий набор программного обеспечения, широко используемый во Всемирной паутине. LAMP назван по первым буквам входящих в его состав компонентов:

- Linux — операционная система GNU/Linux;

- Apache — WEB-сервер;

- MySQL-server —Cистема Управления Базами Данных;

- PHP — интерпретатор языка программирования PHP, используемый для работы php-сценариев сайта на стороне сервера (исходные коды сценариев не видны клиенту).

Хоть изначально эти программные продукты не разрабатывались специально для работы друг с другом, такая связка стала весьма популярной, в первую очередь из-за своей низкой стоимости (все её составляющие являются открытыми и могут быть бесплатно загружены из Интернет). WEB-сервис основе LAMP является кросплатформенным, управляется через веб-сервер Apache, данные хранятся и обрабатываются посредством СУБД MySQL-server, внутренним языком программирования сценариев является PHP(Hypertext Preprocessor).

'В ОС Linux для работы веб-сервера необходимо установить следующие пакеты:'

Apache2 – веб-сервер Apache Mysql-server - система управления базой данных, которая обрабатывает запросы, поступающие от браузера. php5 - язык программирования, на котором написана непосредственно

Для установки LAMP сервера зайдем в консоль под суперпользовательскими привилегиями (приглашение должно смениться на #)

Командой

aptitude install apache2 php5 mysql-server phpmyadmin

установим необходимые пакеты для функцианирования веб сервера и администрирования сервера баз данных mysql

В процессе установки этих пакетов запустится настройка mysql-server. В открывшемся окне нужно будет ввести пароль для основной учётной записи root и его подтверждение, необходимые в последующем для входа на СУБД. Также будет запрошен пароль для программы phpmyadmin, которая в последствии будет доступна из браузера по адресу 127.0.0.1/phpmyadmin

После установки пакетов при вводе в адресную строку браузера адреса http://localhost или http://127.0.0.1 будет открываться страница, расположенная в каталоге /var/www.

Дополнительная информация по установке apache Установка Apache

CMS (Content Management System). Установка и настройка

В качестве демонстрации работы LAMP-сервера используем свободную систему управления сайтом - Drupal

Скачать русифицированный Drupal версии 6.14

Дополнительная информация

Маршрутизация

Построение базовой сети "треугольник" Цель: Понять что такое "основной шлюз" и как с ним работать.

Шлюз по умолчанию (англ. Default gateway), шлюз последней надежды (англ. Last hope gateway), иногда просто шлюз — в маршрутизируемых протоколах — адрес маршрутизатора, на который отправляется трафик, для которого невозможно определить маршрут исходя из таблиц маршрутизации. Применяется в сетях с хорошо выраженными центральными маршрутизаторами, в малых сетях, в клиентских сегментах сетей. Шлюз по умолчанию может быть заменён на обычный маршрут из таблицы маршрутизации вида "сеть 0.0.0.0 с маской сети 0.0.0.0". ( http://ru.wikipedia.org/wiki/%D0%A8%D0%BB%D1%8E%D0%B7_%D0%BF%D0%BE_%D1%83%D0%BC%D0%BE%D0%BB%D1%87%D0%B0%D0%BD%D0%B8%D1%8E )

Sysctl

[править]

Материал из Википедии — свободной энциклопедии

Текущая версия (не проверялась)

Перейти к: навигация, поиск

sysctl — в BSD и Linux — программа, предназначенная для управления отдельными параметрами ядра, безопасности, сетевой подсистемы. Позволяет определять и задавать такие параметры как размер сегмента разделяемой памяти, ограничение на число запущенных процессов, а также включать функции наподобие маршрутизации.

Имеет конфигурационный файл /etc/sysctl.conf, в котором переопределяются необходимые параметры. sysctl -w net.ipv4.ip_forward=1 sysctl -p ( http://ru.wikipedia.org/wiki/Sysctl )

Forwarding - перенаправление пакетов из одного сегмента сети в другой узлами компьютерной сети http://en.wikipedia.org/wiki/Packet_forwarding

sudo mii-tool

ifconfig eth0 192.168.1.2

ping 192.168.1.1

route add default gw 192.168.1.1

echo 1 > /proc/sys/net/ipv4/ip_forward nano /etc/sysctl net.ipv4.ip_forward=1 sysctl -p

Построение сети "двы дома" Цель: Понятие статических маршрутов. Методики работы с ними.

Статическая маршрутизация - вид маршрутизации, при котором маршруты указываются в явном виде при конфигурации маршрутизатора. Вся маршрутизация при этом происходит без участия каких-либо протоколов маршрутизации.

При задании статического маршрута указывается:

* Адрес сети (на которую маршрутизируется трафик), маска сети * Адрес шлюза (узла), который отвечает за дальнейшую маршрутизацию (или подключен к маршрутизируемой сети напрямую) * (опционально) метрика (иногда именуется также "ценой") маршрута. При наличии нескольких маршрутов на одну и ту же сеть выбирается маршрут с минимальной метрикой.

route add -net 192.168.2.0 netmask 255.255.255.0 gw 10.0.0.2

(Создание статического маршрута на маршрутизатре LAN1 до сети 192.168.2.0 через шлюз 10.0.0.2)

ifconfig eth0:0 212.67.18.208

route add default gw 212.67.18.201

Создание виртуального сетевого интерфейса

Настройка сетевых интерфейсов для "постоянной работы" маршрутизатора (настройки будут применяться после каждой перезагрузки).

sudo nano /etc/network/interfaces auto eth0 iface eth0 inet static address 192.168.3.1 netmask 255.255.255.0 auto eth1 iface eth1 inet static address 10.0.0.1 netmask 255.255.255.0 auto eth0:0 iface eth0:0 inet static address 212.67.18.208 netmask 255.255.255.0 gateway 212.67.18.201

Построение сети "Выход в интернет"

Цель: Понятие NAT. Методики работы с NAT.

NAT (от англ. Network Address Translation — «преобразование сетевых адресов») — это механизм в сетях TCP/IP, позволяющий преобразовывать IP-адреса транзитных пакетов. Также имеет названия IP Masquerading, Network Masquerading и Native Address Translation.

Преобразование адресов методом NAT может производиться почти любым маршрутизирующим устройством — маршрутизатором, сервером доступа, межсетевым экраном. Суть механизма состоит в замене адреса источника (source) при прохождении пакета в одну сторону и обратной замене адреса назначения (destination) в ответном пакете. Наряду с адресами source/destination могут также заменяться номера портов source/destination.

Помимо source NAT (предоставления пользователям локальной сети с внутренними адресами доступа к Интернету) часто применяется также destination NAT, когда, например, обращения извне сетевым экраном транслируются на сервер в локальной сети, имеющий внутренний адрес и потому недоступный извне сети непосредственно (без NAT).

Существует 3 базовых концепции трансляции адресов: статическая (Static Network Address Translation), динамическая (Dynamic Address Translation), маскарадная (NAPT, PAT).

Механизм NAT определён в RFC 1631, RFC 3022.

Настройка сетевых интерфейсов для "постоянной работы" маршрутизатора (настройки будут применяться после каждой перезагрузки).

sudo nano /etc/network/interfaces auto eth0 iface eth0 inet static address 192.168.1.1 netmask 255.255.255.0 auto eth1 iface eth1 inet static address 212.67.18.203 netmask 255.255.255.0 gateway 212.67.18.201

Настройка NAT

iptables -t nat -nvL (просмотреть содержимое цепочек в таблице NAT) iptables -t nat -F (очистить сожержимое таблиц NAT = удалить все правила из таблици NAT) iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -d ! 192.168.0.0/16 -j MASQUERADE (для всех пакетов, пришедших из локальной сети 192,168,1,0 и направляющихся не в локальную сеть 192,168 применять правило MASQUERADE)

Литературные источники

http://www.portal-on.ru http://www.videodata.ru http://www.computerbooks.ru Mac OS X Jaguar: полное руководство пользователя / Джесси Фейлер; [Пер. С англ. А.В. Катухов]. – М.: ООО "Вершина", 2005. – 768 с. ил.